Digital Forensic, mahkemeler, kolluk kuvvetleri ve adli bilişim uzmanları tarafından kullanılabilecek dijital kanıtların korunması, tanımlanması, çıkarılması ve belgelenmesini sağlayan bir bilim dalıdır. Bu işlemi basit ve kolay hale getirmenize yardımcı olan birçok araç vardır. Bu araçlarla, yasal prosedürler için kullanılabilecek raporlar hazırlanır. Bu yazımızda, popüler özellikleri ile bilinen adli bilişim araçlarının bir listesi bulunmaktadır. Liste hem ücretli hem de ücretsiz yazılımları içerir…

ProDiscover, 2001 yılından beri adli bilişim alanında kullanılan ve uzun bir geçmişe sahip, güçlü bir dijital delil arama ve analiz aracıdır. Özellikle uzaktan kullanım özelliğine sahip ilk adli bilişim araçlarından biri olmasıyla öne çıkan ProDiscover, 70’den fazla ülkede siber suçlarla ilgili yüksek profilli ve karmaşık soruşturmalarda kullanılmıştır

- Disklerde Kapsamlı Arama: ProDiscover, bir diskteki tüm verileri bulmanızı ve analiz etmenizi sağlar. Bu sayede, istenen bilgilere hızlı ve kolay bir şekilde ulaşabilirsiniz.

- Kaliteli Raporlama: ProDiscover, yasal prosedürler için kullanılabilecek yüksek kaliteli raporlar oluşturmanıza yardımcı olur. Bu raporlar, delil bulgularını ve analiz sonuçlarını net ve concise bir şekilde sunar.

- JPEG Dosyalarından EXIF Bilgileri: ProDiscover, JPEG dosyalarından EXIF (Değiştirilebilir Görüntü Dosyası Biçimi) bilgilerini ayıklamanıza olanak tanır. Bu bilgiler, fotoğrafın çekildiği tarih, saat, konum ve kamera ayarları gibi önemli verileri içerir.

- Uzaktan Kullanım: ProDiscover’ın en önemli özelliklerinden biri de uzaktan kullanım özelliğidir. Bu sayede, delil bulunan bilgisayara fiziksel olarak erişmeden de inceleme yapabilirsiniz.

- Kullanıcı Dostu Arayüz: ProDiscover, kullanımı kolay bir arayüze sahiptir. Bu sayede, adli bilişim uzmanı olmasanız bile aracı kolayca kullanabilirsiniz.

ProDiscover, adli bilişim alanında birçok farklı amaç için kullanılabilir. Başlıca kullanım alanları şunlardır:

- Siber Suç Soruşturmaları: ProDiscover, siber suçlarla ilgili soruşturmalarda dijital delilleri bulmak ve analiz etmek için kullanılabilir.

- Veri Kurtarma: ProDiscover, silinmiş veya kaybolmuş verileri kurtarmak için kullanılabilir.

- E-Keşif: ProDiscover, elektronik keşif süreçlerinde ilgili verileri bulmak ve analiz etmek için kullanılabilir.

- Kurumsal Soruşturmalar: ProDiscover, kurumsal ortamda yaşanan suistimalleri ve veri ihlallerini araştırmak için kullanılabilir.

- Güçlü ve kapsamlı bir arama yeteneği

- Yüksek kaliteli raporlama

- JPEG dosyalarından EXIF bilgileri ayıklama

- Uzaktan kullanım özelliği

- Kullanıcı dostu arayüz

- Ücretli bir yazılım olması

- Bazı özel işlevlerin kullanımının karmaşık olabilmesi

Dijital adli bilişim alanında, delillerin toplanması, analizi ve raporlanması için kullanılan iki önemli araç Sleuth Kit ve Autopsy birlikte çalışır. Bu ikili, birbirini tamamlayarak kapsamlı bir adli inceleme süreci yürütmenizi sağlar.

Sleuth Kit:

- İşlev: Sleuth Kit, bir dizi komut satırı araçları ve C kütüphanesinden oluşan bir koleksiyon niteliğindedir.

- Ne Yapar? Disk imajlarını analiz eder ve bu imajlardan dosya kurtarılmasına imkan tanır.

- Arka Planda Çalışır: Sleuth Kit, Autopsy gibi grafiksel arayüzlü araçların ve birçok diğer adli bilişim yazılımının arka planında çalışarak onlara temel fonksiyonlar sağlar.

Autopsy:

- İşlev: Autopsy, Sleuth Kit üzerine inşa edilmiş, kullanımı kolay ve grafiksel bir arayüze sahip bir platformdur.

- Ne Yapar? Sabit diskleri, akıllı telefonları ve diğer dijital cihazları etkili bir şekilde analiz etmenizi sağlar. E-postalar, internet geçmişi, resimler, belgeler gibi çeşitli dijital verileri inceleyebilir ve raporlayabilirsiniz.

- Kullanıcı Dostu: Karmaşık komutlardan ziyade, menüler ve pencereler aracılığıyla sezgisel bir kullanım sunar. Bu sayede, adli bilişim konusunda uzman olmasanız bile Autopsy’yi kullanabilirsiniz.

- Eklenti Mimarisi: Autopsy, geniş bir yelpazede adli eklentileri destekler. Bu eklentiler, belirli dosya formatlarını incelemek, belirli işletim sistemlerinden veri kurtarmak gibi özel işlevler kazandırır.

Sleuth Kit ve Autopsy’nin Birlikte Sağladığı Avantajlar:

- Kapsamlı Analiz: Sleuth Kit’in güçlü alt yapısı ile Autopsy’nin grafiksel arayüzü birleşerek, dijital ortamın derinlemesine incelenmesine olanak tanır.

- Çoklu Platform Desteği: Hem Windows hem de Linux işletim sistemlerinde kullanılabilir.

- Ücretsiz ve Açık Kaynak: Herhangi bir lisans ücreti ödemeden kullanılabilir ve kaynak koduna erişilebilir olması, şeffaflık ve özelleştirme imkanı sağlar.

- Geniş Eklenti Desteği: Farklı dosya formatları ve işletim sistemleri için özelleştirilmiş eklentiler sayesinde inceleyebileceğiniz veri yelpazesi genişler.

Sleuth Kit ve Autopsy’nin Kullanım Alanları:

- Siber Suç Soruşturmaları: Siber suçlarla ilgili soruşturmalarda dijital delilleri toplamak, analiz etmek ve raporlamak için kullanılabilir.

- Veri Kurtarma: Silinmiş veya kaybolmuş verileri kurtarmak için kullanılabilir.

- E-Keşif: Elektronik keşif süreçlerinde ilgili verileri bulmak ve analiz etmek için kullanılabilir.

- Kurumsal Soruşturmalar: Kurumsal ortamda yaşanan suistimalleri ve veri ihlallerini araştırmak için kullanılabilir.

CAINE, adli bilişim uzmanlarının dijital delilleri toplama, analiz etme ve raporlama sürecini kolaylaştıran bir Linux tabanlı işletim sistemidir. “Computer Aided Investigative Environment” (Bilgisayar Destekli Soruşturma Ortamı) kısaltmasını taşıyan CAINE, eksiksiz bir adli ortam sunarak tek bir platformda çeşitli işlemleri gerçekleştirmenize olanak sağlar.

CAINE’nin Önemli Özellikleri:

- Linux Distrosu Temelli: Ubuntu tabanlı bir işletim sistemi olması, kararlılık ve güvenlik sağlarken, aynı zamanda açık kaynaklı olması nedeniyle özelleştirilebilirlik imkanı sunar.

- Modüler Yapı: Farklı yazılım araçlarından oluşan modüler bir yapıya sahiptir. Bu sayede, ihtiyaca göre modülleri ekleyerek veya kaldırarak özelleştirilebilir bir çalışma ortamı oluşturulabilir.

- Silinen Veri Kurtarma: Silinmiş veya biçimlendirilmiş verileri kurtarmak için çeşitli araçlar içerir. Bu sayede, potansiyel olarak kaybolan delillerin kurtarılmasına imkan tanır.

- Çok Alanlı Destek: Ağ adli bilişimi, mobil adli bilişimi ve Windows adli bilişimi gibi farklı alanlarda inceleme yapabilmek için özel araçlar barındırır.

- Kullanıcı Dostu Arayüz: Karmaşık komut satırları yerine, grafiksel bir arayüz sunarak kullanıcılara kolaylık sağlar.

- Ücretsiz ve Açık Kaynak: Herhangi bir lisans ücreti ödemeden kullanılabilir ve kaynak koduna erişilebilir olması, şeffaflık ve özelleştirme imkanı sağlar.

CAINE’nin Kullanım Alanları:

- Siber Suç Soruşturmaları: Siber suçlarla ilgili soruşturmalarda dijital delilleri toplamak, analiz etmek ve raporlamak için kullanılabilir.

- Veri Kurtarma: Silinmiş veya kaybolmuş verileri kurtarmak için kullanılabilir.

- E-Keşif: Elektronik keşif süreçlerinde ilgili verileri bulmak ve analiz etmek için kullanılabilir.

- Kurumsal Soruşturmalar: Kurumsal ortamda yaşanan suistimalleri ve veri ihlallerini araştırmak için kullanılabilir.

- Adli Bilişim Eğitimleri: Kullanıcı dostu arayüzü ve kapsamlı araç seti sayesinde, adli bilişim eğitimlerinde sıklıkla tercih edilir.

CAINE Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kolluk kuvvetleri

- Hukuk birimleri

PALADIN, adli bilişim uzmanlarının dijital delil toplama, canlı inceleme, derinlemesine analiz ve raporlama süreçlerini hızlandıran bir yazılım setidir. Çalıştırılabilir DVD ve USB sürümleri sayesinde fiziksel ortama ihtiyaç duymadan da kullanılabilir olması, PALADIN’ın önemli bir avantajıdır.

PALADIN Temel Özellikleri:

- Çok Yönlü Araç Seti: 100’den fazla araç içeren PALADIN, disk klonlama, dosya kurtarma, internet geçmişi analizi, kayıt defteri incelemesi, bellek analizi gibi geniş bir yelpazede adli işlemleri gerçekleştirmenizi sağlar.

- Hızlı ve Etkili: PALADIN, otomasyon özellikleri sayesinde incelemeleri hızlandırır ve manuel işlemleri en aza indirerek zamandan kazandırır.

- Kategoriye Göre Düzenlenmiş Araçlar: 33’ten fazla kategoriye ayrılmış araçları sayesinde aradığınız aracı kolayca bulabilir ve inceleme sürecini akıcı bir şekilde yürütebilirsiniz.

- Canlı Sistem İncelemesi: Canlı sistemlerde çalışan işlemleri, ağ trafiğini ve bellek dökümlerini inceleyerek potansiyel tehditleri tespit etmenize olanak tanır.

- Çalıştırılabilir DVD ve USB Sürümleri: PALADIN, ayrı bir işletim sistemine ihtiyaç duymadan çalıştırılabilir DVD veya USB sürümleriyle birlikte gelir. Bu sayede, adli incelemeleri herhangi bir bilgisayarda gerçekleştirebilirsiniz.

- Raporlama: PALADIN, inceleme sonuçlarını ayrıntılı raporlar halinde sunarak delilleri net bir şekilde sunmanıza yardımcı olur.

PALADIN Kullanım Alanları:

- Siber Suç Soruşturmaları: Siber suçlarla ilgili soruşturmalarda dijital delilleri toplamak, analiz etmek ve raporlamak için kullanılabilir.

- Veri Kurtarma: Silinmiş veya kaybolmuş verileri kurtarmak için kullanılabilir.

- E-Keşif: Elektronik keşif süreçlerinde ilgili verileri bulmak ve analiz etmek için kullanılabilir.

- Kurumsal Soruşturmalar: Kurumsal ortamda yaşanan suistimalleri ve veri ihlallerini araştırmak için kullanılabilir.

- Dijital Forensics Eğitimleri: PALADIN’ın sunduğu çok yönlü araç seti, adli bilişim eğitimlerinde de sıklıkla kullanılır.

PALADIN Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kolluk kuvvetleri

- Hukuk birimleri

PALADIN Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Çok yönlü araç seti sayesinde tek bir platformda birçok işlemi gerçekleştirebilme

- Çalıştırılabilir DVD ve USB sürümleri sayesinde fiziksel ortama ihtiyaç duymadan kullanabilme

- Hızlı ve otomasyon özellikleri sayesinde zamandan kazandırma

Dezavantajlar:

- Ücretli bir yazılım olması

- Bazı karmaşık işlemler için ileri düzey adli bilişim bilgisi gerektirebilme

EnCase, dijital veri inceleme ve analiz alanında adeta bir endüstri standardı haline gelmiş güçlü bir yazılımdır. Guidance Software tarafından geliştirilen EnCase, özellikle delil inceleme ve delillerin birbirleriyle olan ilişkilerini ortaya çıkarma konusunda kendini kanıtlamıştır.

EnCase’in Önemli Özellikleri:

- Kapsamlı Delil İncelemesi: EnCase, sabit diskler, mobil cihazlar, bulut uygulamaları gibi farklı kaynaklardan gelen dijital verileri derinlemesine inceleyebilmenizi sağlar.

- Hızlı Arama ve Tarama: Veriler içerisinde aradığınız kelimeleri, dosya türlerini veya belirli kriterlere uygun bilgileri hızla bulmanıza yardımcı olur.

- Delil Önceliklendirme: Farklı kriterlere göre delilleri önceliklendirebilir ve karmaşık soruşturmalarda öncelikle en önemli delillere odaklanmanızı sağlar.

- Şifreli Delil Açma: EnCase, çeşitli şifreleme yöntemlerini kullanarak şifrelenmiş dosyalara erişmenizi ve içeriklerini incelemenizi sağlar.

- Mobil Cihaz Analizi: Akıllı telefonlar ve tabletler gibi mobil cihazlardan veri toplayabilir ve analiz edebilirsiniz.

- Raporlama: EnCase, inceleme sonuçlarını ayrıntılı ve profesyonel raporlar şeklinde sunmanıza olanak tanır.

- Veri Görselleştirme: Karmaşık ilişkileri ve veriler arasındaki bağlantıları görselleştirerek daha anlaşılır hale getirmenizi sağlar.

EnCase Kullanım Alanları:

- Siber Suç Soruşturmaları: Siber suçlarla ilgili soruşturmalarda dijital delilleri toplamak, analiz etmek ve raporlamak için kullanılabilir.

- Veri Kurtarma: Silinmiş veya kaybolmuş verileri kurtarmak için kullanılabilir.

- E-Keşif: Elektronik keşif süreçlerinde ilgili verileri bulmak ve analiz etmek için kullanılabilir.

- Kurumsal Soruşturmalar: Kurumsal ortamda yaşanan suistimalleri ve veri ihlallerini araştırmak için kullanılabilir.

- Entelektüel Mülkiyet Koruma: Entelektüel mülkiyet haklarının ihlalini araştırmak ve delilleri toplamak için kullanılabilir.

EnCase Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kolluk kuvvetleri

- Hukuk birimleri

EnCase Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Dijital veri inceleme ve analiz konusunda endüstri standardı olması

- Kapsamlı veri inceleme yetenekleri

- Hızlı arama, tarama ve önceliklendirme özellikleri

- Şifreli delil açma ve mobil cihaz analizi imkanı

- Profesyonel raporlama ve veri görselleştirme araçları

Dezavantajlar:

- Diğer bazı adli bilişim araçlarına kıyasla daha yüksek maliyetli olması

- Karmaşık işlevlerin kullanımı için ileri düzey bilgi gerektirebilmesi

SANS SIFT, SANS Institute tarafından geliştirilen ve adli bilişim ile olay yeri incelemeleri için kullanılan ücretsiz ve açık kaynaklı bir Linux dağıtımıdır. SIFT, adli bilişim uzmanlarının ihtiyaç duyduğu birçok aracı tek bir platformda bir araya getirerek inceleme sürelerini hızlandırır ve kolaylaştırır.

SANS SIFT’in Önemli Özellikleri:

- Ücretsiz ve Açık Kaynak: Herhangi bir lisans ücreti ödemeden kullanılabilir ve kaynak koduna erişilebilir olması, şeffaflık ve özelleştirme imkanı sağlar.

- 64-bit Sistem Desteği: 64-bit işletim sistemi mimarisini destekleyerek modern bilgisayarların tüm donanım gücünden yararlanmanıza olanak tanır.

- DFIR Paketlerinin Otomatik Güncellemeleri: SIFT, adli bilişim ve olay yeri incelemeleri (DFIR) ile ilgili paketleri otomatik olarak güncel tutar. Bu sayede, her zaman en yeni araçlara ve tekniklere sahip olursunuz.

- Zengin Araç Seti: SANS SIFT, disk klonlama, dosya kurtarma, bellek analizi, ağ adli bilişimi, internet geçmişi analizi gibi birçok farklı adli bilişim aracını içerisinde barındırır.

- Canlı Sistem İncelemesi: SIFT, doğrudan bir CD veya USB sürücüden çalıştırılabilir. Bu sayede, potansiyel delilleri kirletmeden inceleme yapabilirsiniz.

SANS SIFT’in Kullanım Alanları:

- Siber Suç Soruşturmaları: Siber suçlarla ilgili soruşturmalarda dijital delilleri toplamak, analiz etmek ve raporlamak için kullanılabilir.

- Veri Kurtarma: Silinmiş veya kaybolmuş verileri kurtarmak için kullanılabilir.

- E-Keşif: Elektronik keşif süreçlerinde ilgili verileri bulmak ve analiz etmek için kullanılabilir.

- Kurumsal Soruşturmalar: Kurumsal ortamda yaşanan suistimalleri ve veri ihlallerini araştırmak için kullanılabilir.

- Adli Bilişim Eğitimleri: SANS SIFT, ücretsiz ve açık kaynak olması nedeniyle adli bilişim eğitimlerinde sıklıkla tercih edilir.

SANS SIFT Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kolluk kuvvetleri

- Adli bilişim öğrencileri

SANS SIFT’i Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Ücretsiz ve açık kaynaklı olması

- Otomatik güncellemeler sayesinde en yeni araçlara erişim

- Çok sayıda adli bilişim aracını tek bir platformda sunması

- Canlı sistem incelemesi imkanı

Dezavantajlar:

- Diğer bazı ticari adli bilişim araçlarına kıyasla daha az sayıda gelişmiş özelliğe sahip olabilmesi

- Belirli işlemler için komut satırını kullanma gerekliliği duyulabilir

FTK Imager, adli bilişim uzmanlarının dijital ortamı güvenli bir şekilde kopyalayarak ve görüntü oluşturarak inceleme süreçlerini başlatan önemli bir araçtır. AccessData tarafından geliştirilen FTK Imager, orijinal kanıtlarda herhangi bir değişiklik yapmadan bit-by-bit kopyalar oluşturarak, delillerin bütünlüğünü korumayı sağlar.

FTK Imager Temel Özellikleri:

- Disk ve Dosya Görüntüleme: FTK Imager, sabit diskler, bölümler, ve hatta tek tek dosyaların bit-by-bit kopyalarını oluşturabilir. Bu kopyalar, orijinal veri kaynağının aynısı niteliğindedir ve adli incelemeler için güvenilir bir temel oluşturur.

- Veri Kaynağı Seçimi: FTK Imager, çeşitli veri kaynaklarından görüntü oluşturabilir. Sabit disklerin yanı sıra, USB bellekler, hafıza kartları ve hatta ağ üzerinden bağlı cihazlardan da görüntü elde edebilirsiniz.

- Olay Yeri Desteği: FTK Imager, olay yerinde delil toplama işlemlerini kolaylaştırır. Taşınabilir olması sayesinde, doğrudan olay yerinde görüntü oluşturma imkanı sağlar.

- Esneklik ve Kontrol: FTK Imager, görüntü oluşturma işlemini özelleştirmenize olanak tanır. Dosya boyutu, piksel boyutu ve veri türü gibi ölçütler belirleyerek, yalnızca ihtiyacınız olan verilerin kopyalanmasını sağlayabilirsiniz.

- Siber Suç Tespiti: FTK Imager, görüntü oluşturma işlemi sırasında siber suçlara dair ipuçlarını tespit eden sihirbaz odaklı bir yaklaşım sunar. Bu sayede, inceleme sürecine yön verebilecek önemli bilgiler elde edebilirsiniz.

- Uyumlu İşletim Sistemleri: FTK Imager, Windows ve Linux işletim sistemlerinde çalışabilir.

FTK Imager Kullanım Alanları:

- Siber Suç Soruşturmaları: Siber suçlarla ilgili soruşturmalarda dijital ortamın güvenli bir şekilde kopyalanarak ve görüntü oluşturularak incelemeye hazırlanması.

- Veri Kurtarma: Silinmiş veya hasar görmüş verilerin kurtarma işlemlerinden önce güvenli bir kopyasının oluşturulması.

- E-Keşif: Elektronik keşif süreçlerinde ilgili verilerin güvenli bir şekilde kopyalanarak incelenmesi.

- Kurumsal Soruşturmalar: Kurumsal ortamda yaşanan suistimalleri ve veri ihlallerini araştırırken dijital ortamın güvenli bir şekilde kopyalanması.

FTK Imager Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kolluk kuvvetleri

- Hukuk birimleri

FTK Imager’ın Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Orijinal kanıtlarda değişiklik yapmadan güvenli görüntü oluşturma

- Esneklik ve görüntü oluşturma işlemini özelleştirme imkanı

- Siber suç tespitine yönelik sihirbaz odaklı yaklaşım

- Çeşitli veri kaynaklarından görüntü oluşturma desteği

- Windows ve Linux işletim sistemleri ile uyumluluk

Dezavantajlar:

- Karmaşık görüntü oluşturma işlemleri için ileri düzey bilgi gerektirebilir

Magnet RAM Capture, dijital adli incelemelerde önemli bir yere sahip bir araçtır. RAM (Random Access Memory – Rastgele Erişimli Bellek) üzerinde bulunan, tipik olarak geçici olan verilerin kopyalanmasını sağlar. Bu sayede, bilgisayar kapatıldığında kaybolan ancak inceleme için kritik olabilecek veriler elde edilebilir.

Magnet RAM Capture Öne Çıkan Özellikleri:

- Uçucu Kanıt Yakalama: RAM üzerinde duran ve bilgisayar kapatıldığında silinen verileri yakalayarak, potansiyel olarak kaybolan delilleri kurtarma imkanı sunar.

- Hızlı ve Verimli Çalışma: RAM capture işlemini hızlı bir şekilde gerçekleştirir ve minimal sistem kaynakları kullanarak inceleme sürecini aksatmaz.

- Minimalist Tasarım: Kullanıcı dostu arayüzü sayesinde karmaşık komutlar yerine basit bir şekilde RAM capture işlemini başlatabilirsiniz.

- Esneklik: Farklı segment boyutlarında görüntü oluşturma seçeneği sunarak, yalnızca ihtiyacınız olan verileri yakalamanıza olanak tanır.

- Çoklu Platform Desteği: Windows işletim sisteminin çeşitli versiyonları ile uyumludur.

Magnet RAM Capture Kullanım Alanları:

- Siber Suç Soruşturmaları: Siber suçlarla ilgili soruşturmalarda şüphelinin bilgisayarının RAM’ında bulunan geçici verileri (açık uygulamalar, geçmiş aramalar, şifreler) yakalayarak delil toplamak için kullanılabilir.

- Veri Kurtarma: Silinmiş veya kaybolmuş verilerin kurtarma işlemlerinden önce RAM’ın kopyalanarak, silinen ancak hala RAM üzerinde bulunabilen verilerin kurtarılma ihtimalini artırır.

- Malware Analizi: Kötü amaçlı yazılımların (malware) çalışma şeklini anlamak ve tespit etmek için RAM’ın incelenmesi gerekir. Magnet RAM Capture, bu incelemelerde kritik bir rol oynar.

Magnet RAM Capture Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kolluk kuvvetleri

Magnet RAM Capture Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Uçucu verileri yakalayarak potansiyel delil kaybını önler

- Hızlı, verimli ve kullanıcı dostu arayüz

- Esnek görüntü oluşturma seçenekleri

- Ücretsiz olarak kullanılabilir

Dezavantajlar:

- Yalnızca Windows işletim sistemlerini destekler

- Karmaşık soruşturmalarda diğer adli bilişim araçlarıyla birlikte kullanılması daha etkili sonuçlar verebilir

X-Ways Forensics, dijital adli incelemeler için tasarlanmış kapsamlı bir yazılımdır. Hem Windows işletim sistemlerinde hem de özel olarak optimize edilmiş 64-bit versiyonuyla kullanılabilir. X-Ways Forensics, karmaşık soruşturmalarda ihtiyaç duyabileceğiniz birçok özelliği bünyesinde barındırır.

X-Ways Forensics Önemli Özellikleri:

- Disk Kopyalama ve Görüntüleme: X-Ways Forensics, sabit diskler, CD/DVD’ler, USB bellekler ve diğer dijital ortamın güvenli bir şekilde kopyalanmasını ve görüntü oluşturulmasını sağlar.

- Dosya ve Klasör Kurtarma: Silinmiş veya biçimlendirilmiş dosya ve klasörleri kurtarmak için çeşitli teknikler sunar.

- Veri Analizi: X-Ways Forensics, hex editör, dosya ve klasör yapısı görüntüleyici, internet geçmişi analizi gibi birçok araçla verileri derinlemesine incelemenize olanak tanır.

- Veri Arama: X-Ways Forensics, anahtar kelimeler, dosya türleri, tarih aralıkları gibi farklı kriterlere göre veriler içerisinde hızlı bir şekilde arama yapabilmenizi sağlar.

- Karmaşık İşlemler: X-Ways Forensics, veri kurtarma, şifre çözme, veri imhası gibi karmaşık işlemleri de gerçekleştirebilir.

- Raporlama: X-Ways Forensics, inceleme sonuçlarını ayrıntılı raporlar halinde sunarak delilleri net bir şekilde sunmanıza yardımcı olur.

X-Ways Forensics Kullanım Alanları:

- Siber Suç Soruşturmaları: Siber suçlarla ilgili soruşturmalarda dijital delilleri toplamak, analiz etmek ve raporlamak için kullanılabilir.

- Veri Kurtarma: Silinmiş veya kaybolmuş verileri kurtarmak için kullanılabilir.

- E-Keşif: Elektronik keşif süreçlerinde ilgili verileri bulmak ve analiz etmek için kullanılabilir.

- Kurumsal Soruşturmalar: Kurumsal ortamda yaşanan suistimalleri ve veri ihlallerini araştırmak için kullanılabilir.

X-Ways Forensics Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kolluk kuvvetleri

- Hukuk birimleri

X-Ways Forensics Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Kapsamlı veri analizi yetenekleri

- Karmaşık işlemleri gerçekleştirebilme

- Hem Windows hem de özel 64-bit versiyon ile platform bağımsızlığı

- Ücretsiz deneme sürümü mevcuttur

Wireshark, dijital dünyanın vazgeçilmez ağ analizi araçlarından biridir. Ücretsiz ve açık kaynaklı olmasıyla öne çıkan Wireshark, ağ trafiğini gerçek zamanlı olarak yakalayıp inceleyerek network sorunlarını gidermede, güvenlik açıklarını tespit etmede ve yazılım geliştirme süreçlerinde size yardımcı olur.

Wireshark Önemli Özellikleri:

- Ağ Trafiği Yakalama: Wireshark, bilgisayarınızın bağlı olduğu ağ üzerinden geçen tüm veri paketlerini yakalayarak analiz etmenizi sağlar. Bu sayede ağdaki veri akışını ayrıntılı bir şekilde görebilirsiniz.

- Protokol Desteği: Wireshark, TCP/IP protokolü başta olmak üzere çok sayıda ağ protokolünü destekler. Yakalanan veri paketlerinin içeriklerini protokol seviyelerine göre ayrıştırarak anlamlı hale getirir.

- Filtreleme: Ağ trafiği genellikle yoğun olur. Wireshark, belirli IP adresleri, port numaraları veya protokollere göre filtreleme yaparak aradığınız spesifik trafiği kolayca bulmanıza yardımcı olur.

- Veri Görselleştirme: Wireshark, yakalanan verileri grafiksel olarak temsil ederek ağ trafiğini görselleştirir. Bu sayede veri akışını ve potansiyel sorunları daha kolay bir şekilde anlayabilirsiniz.

- Paket İnceleme: Wireshark, yakaladığınız veri paketlerinin her birini ayrıntılı bir şekilde incelemenize olanak tanır. Paket başlıklarını, payload’u (faydalı yük) ve diğer bilgileri inceleyerek ağ iletişiminin içeriğini derinlemesine anlayabilirsiniz.

Wireshark Kullanım Alanları:

- Ağ Sorun Giderme: Ağ performans sorunlarını teşhis etmek, bant genişliği kullanımını analiz etmek ve ağ üzerinden taşınan verileri inceleyerek network problemlerini çözmede kullanılır.

- Siber Güvenlik Analizi: Ağ trafiğini izleyerek şüpheli aktiviteleri tespit etmek, güvenlik açıklarını bulmak ve siber saldırıları araştırmak için kullanılır.

- Yazılım Geliştirme: Ağ protokollerini kullanan uygulamaların geliştirilmesi ve test edilmesi aşamasında ağ trafiğini inceleyerek hata ayıklama ve doğrulama yapmak için kullanılır.

- Eğitim: Ağ teknolojileri ve protokolleri hakkında eğitim almak isteyen kişiler, Wireshark’ı kullanarak ağın işleyişini yakından inceleyebilir.

Wireshark Kimler İçin Uygundur?

- Ağ yöneticileri

- Siber güvenlik uzmanları

- Yazılım geliştiriciler

- Ağ öğretim görevlileri ve öğrenciler

Wireshark’ın Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Ücretsiz ve açık kaynaklı olması

- Geniş protokol desteği

- Filtreleme ve veri görselleştirme özellikleri sayesinde kolay kullanım

- Çok platformlu olması (Windows, macOS, Linux)

Dezavantajlar:

- Karmaşık ağ trafiğini incelemek için ileri düzey bilgi gerektirebilir

- Ağ trafiğini yakalama yeteneği bilgisayarın ağ kartına bağlıdır

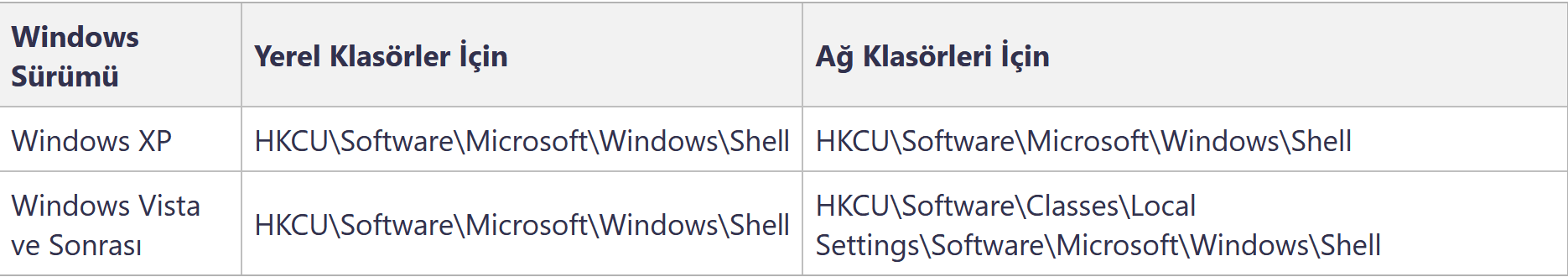

Registry Recon, adli bilişim uzmanlarının bilgisayar kayıt defterlerini kurtarma ve incelemelerinde kullandığı güçlü bir araçtır. Arsenal Recon tarafından geliştirilen Registry Recon, silinmiş veya bozulmuş kayıt defteri verilerini bulup ortaya çıkararak geçmişte bilgisayarın kullanımına dair önemli ipuçları elde etmeyi sağlar.

Registry Recon’ın Öne Çıkan Özellikleri:

- Silinen Veri Kurtarma: Registry Recon, tipik olarak kalıcı olarak silinen kayıt defteri verilerini bile kurtarma potansiyeline sahiptir. Bu sayede, olay yeri incelemelerinde veya veri kurtarma işlemlerinde kritik bilgiler açığa çıkarılabilir.

- Eski Kayıt Defterleri Rekonstrüksiyonu: Registry Recon, geçmişte var olan ancak silinen kayıt defteri yapısını yeniden oluşturarak sistemin geçmişteki durumuna dair bilgi edinmenizi sağlar.

- Ayrıntılı Analiz: Kurtarılan veya var olan kayıt defteri verilerini ayrıntılı bir şekilde inceleyebilirsiniz. Registry Recon, anahtarlar, değerler, zaman damgaları gibi bilgileri analiz ederek anlamlı hale getirir.

- Kullanıcı Aktivitesi Takibi: Registry Recon, geçmişte yüklenen programlar, ziyaret edilen web siteleri, yapılan arama sorguları gibi kullanıcı aktivitelerine dair kayıtları kurtararak dijital olayların zaman çizelgesini oluşturmanıza yardımcı olur.

- Çok Yönlü Destek: Registry Recon, Windows işletim sisteminin farklı versiyonlarından elde edilen kayıt defterlerini kurtarmayı ve analiz etmeyi destekler.

Registry Recon’ın Kullanım Alanları:

- Siber Suç Soruşturmaları: Silinen dosyaları veya geçmiş kullanıcı aktivitelerini açığa çıkararak siber suçluların bıraktığı izleri takip etmede kullanılabilir.

- Veri Kurtarma: Silinmiş veya zarar görmüş kayıt defterlerini kurtararak kaybolan verilerin bulunma ihtimalini artırabilir.

- Kurumsal Soruşturmalar: Şirket bilgisayarlarında yaşanan veri ihlallerini veya suistimalleri araştırırken silinen kayıt defteri verilerini kurtararak delil toplamada kullanılabilir.

Registry Recon Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Veri kurtarma uzmanları

- Siber güvenlik araştırmacıları

- Kolluk kuvvetleri

Registry Recon’ın Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Silinen kayıt defteri verilerini kurtarma yeteneği

- Eski kayıt defteri yapısını rekonstrüksiyon imkanı

- Ayrıntılı analiz ve kullanıcı aktivitesi takibi özellikleri

- Farklı Windows versiyonları için destek

Dezavantajlar:

- Ücretli bir yazılım olması

- Karmaşık veri kurtarma işlemleri için ileri düzey bilgi gerektirebilir

- Diğer adli bilişim araçlarıyla birlikte kullanıldığında daha kapsamlı sonuçlar elde edilebilir

Volatility Framework, dijital adli incelemelerde bilgisayarın RAM (Random Access Memory – Rastgele Erişimli Bellek) üzerinde bulunan verileri incelemeye olanak tanıyan güçlü bir araçtır. Bellek, bilgisayar kapatıldığında silinen ancak uçucu veriler içerebilir. Bu veriler, olay yeri incelemelerinde ve siber suç soruşturmalarında kritik deliller barındırabilir.

Volatility Framework Önemli Özellikleri:

- Uçucu Veri Analizi: RAM üzerinde bulunan geçici verileri (açık uygulamalar, geçmiş aramalar, şifreler) analiz ederek, bilgisayar kapatıldığında kaybolan potansiyel delilleri elde etmeyi sağlar.

- Platform Bağımsız Çalışma: Volatility Framework, Python programlama dili ile yazıldığı için farklı işletim sistemlerinde (Windows, Linux, macOS) çalışabilir.

- Çok Yönlü Bellek Profilleri: Farklı işletim sistemleri ve bellek yapıları için çeşitli profiller sunar. Bu sayede, hangi işletim sistemi kullanılmış olursa olsun RAM içeriğini doğru bir şekilde yorumlamanıza olanak tanır.

- Esneklik ve Komut Satırı Arayüzü: Komut satırı arayüzü sayesinde karmaşık işlemleri gerçekleştirmek ve otomasyon scriptleri yazmak için esneklik sağlar.

- Plug-in Desteği: Farklı geliştiriciler tarafından oluşturulan plug-in’ler ile Volatility Framework’ün yeteneklerini genişletebilirsiniz. Bu plug-in’ler sayesinde bellekte bulunan belirli veri türlerini (e-posta, internet geçmişi, sohbet geçmişi) daha kolay bir şekilde analiz edebilirsiniz.

Volatility Framework Kullanım Alanları:

- Siber Suç Soruşturmaları: Siber suçlarla ilgili soruşturmalarda şüphelinin bilgisayarının RAM’ında bulunan geçici verileri inceleyerek delil toplamak için kullanılabilir.

- Malware Analizi: Kötü amaçlı yazılımların (malware) çalışma şeklini anlamak ve tespit etmek için RAM’ın incelenmesi gerekir. Volatility Framework, bu incelemelerde kritik bir rol oynar.

- Veri Kurtarma: Silinmiş veya kaybolmuş verilerin kurtarma işlemlerinden önce RAM’ın kopyalanarak, silinen ancak hala RAM üzerinde bulunabilen verilerin kurtarılma ihtimalini artırır.

Volatility Framework Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kolluk kuvvetleri

Volatility Framework’ün Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Ücretsiz ve açık kaynaklı olması

- Platform bağımsız çalışma imkanı

- Çok yönlü bellek profilleri ve esneklik

- Plug-in desteği ile genişletilebilir yetenekler

Dezavantajlar:

- Komut satırı arayüzü yeni başlayanlar için karmaşık olabilir

- Karmaşık incelemeler için ileri düzey bilgi gerektirebilir

- Diğer adli bilişim araçlarıyla birlikte kullanıldığında daha kapsamlı sonuçlar elde edilebilir

e-fense, dijital forensics (adli bilişim) ve incident response (olay yeri inceleme) alanlarında faaliyet gösteren bir firmadır. Kolluk kuvvetleri, siber güvenlik uzmanları ve kurumsal güvenlik ekipleri için kapsamlı yazılım çözümleri sunar. e-fense’nin ürünleri, dijital delillerin toplanması, analizi, raporlanması ve sunulması sürecinde uzmanlara destek olur.

e-fense’nin Önde Gelen Ürünleri:

- Helix3: Windows tabanlı bir adli inceleme platformudur. Disk klonlama, dosya kurtarma, bellek analizi, internet geçmişi incelemesi gibi birçok adli işleve sahiptir.

- Live Response: USB bellekten çalışan canlı sistem inceleme aracıdır. Potansiyel delilleri kirletmeden inceleme imkanı sağlar.

- Aperio: Mobil cihaz forensiği yazılımıdır. Akıllı telefonlar ve tabletlerden veri toplama ve analiz etme yetenekleri sunar.

- Helix3 Enterprise: Kurumsal ihtiyaçlar için tasarlanmış, merkezi yönetim imkanı sunan bir platformdur. E-keşif süreçlerinde de kullanılabilir.

e-fense’nin Sunduğu Avantajlar:

- Kapsamlı Çözümler: Farklı ihtiyaçlara yönelik çeşitli yazılımlar sunarak tek noktadan temin imkanı sağlar.

- Canlı Sistem İncelemesi: Verileri potansiyel kirlenmelerden koruyarak güvenli inceleme ortamı oluşturur.

- Mobil Cihaz Desteği: Akıllı telefon ve tabletlerin giderek artan önemini göz önünde bulundurar dijital incelemelerde mobil cihazları da kapsar.

- Kurumsal Uygunluk: E-keşif gibi yasal süreçleri destekleyen çözümler sunar.

e-fense Kimler İçin Uygun?

- Kolluk kuvvetleri

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kurumsal güvenlik ekipleri

- Hukuk birimleri

e-fense Diğer Araçlarla Karşılaştırıldığında

e-fense, EnCase ve X-Ways Forensics gibi ticari adli bilişim yazılımlarının güçlü bir rakibidir. Ancak bazı kullanıcılar için dezavantajlar oluşturabilecek unsurlar şunlar olabilir:

- Fiyat: Ticari yazılımlar genellikle ücretsiz araçlara kıyasla daha yüksek maliyetli olabilir.

- Karmaşıklık: Bazı e-fense ürünleri, yeni başlayanlar için karmaşık görünebilir.

CrowdStrike, siber güvenlik alanında bulut tabanlı uç nokta koruma (endpoint protection) çözümleriyle ön plana çıkan bir Amerikan şirketidir. Uç nokta, ağa bağlı herhangi bir cihazı temsil eder (dizüstü bilgisayarlar, laptoplar, tabletler, akıllı telefonlar, sunucular vb.). CrowdStrike, geleneksel güvenlik yazılımlarının ötesine geçerek siber tehditlerin önlenmesi, tespiti, yanıtlanması ve iyileştirilmesi (EDR – Endpoint Detection and Response) için kapsamlı bir platform sunar.

CrowdStrike Önemli Özellikleri:

- Bulut Tabanlı Mimari: Geleneksel güvenlik yazılımlarının aksine, kurulum ve güncelleme gerektirmeyen bulut tabanlı bir mimariye sahiptir. Bu sayede merkezi yönetim kolaylığı sağlar ve altyapı yükünü azaltır.

- Yapay Zeka Destekli Koruma: CrowdStrike Falcon platformu, yapay zeka (AI) ve makine öğrenmesi (ML) teknolojilerini kullanarak gelişmiş tehdit tespit ve önleme yetenekleri sunar. Bilinen zararlı yazılımları (malware) tespit etmenin yanı sıra sıfırıncı gün (zero-day) saldırıları gibi yeni tehditleri de başarılı bir şekilde bloke edebilir.

- Hızlı Yanıtlama: CrowdStrike, tehditlere gerçek zamanlı olarak yanıt vererek siber saldırıların yayılmasını engeller ve hasarı minimize eder.

- Uç Nokta Kontrolü ve Uygulama Beyaz Listeleme: Uç noktalardaki uygulamaları merkezi olarak kontrol ederek yalnızca izin verilen uygulamaların çalışmasına izin verir. Bu sayede kötü amaçlı yazılımların çalışmasını önler.

- EDR Yetenekleri: CrowdStrike Falcon platformu, uç noktalarda şüpheli aktiviteleri tespit ederek güvenlik uzmanlarının hızlı bir şekilde müdahale etmelerine olanak tanır.

CrowdStrike Kullanım Alanları:

- Siber Saldırı Önleme: İşletmeleri fidye yazılımları, veri hırsızlığı ve diğer siber tehditlere karşı korur.

- Uç Nokta Güvenliği Yönetimi: Uç noktalardaki güvenlik risklerini merkezi olarak yöneterek BT ekiplerinin iş yükünü azaltır.

- Soruşturma ve Yanıtlama: Siber saldırıların araştırılması ve olaylara hızlı bir şekilde müdahale edilmesi süreçlerini hızlandırır.

- Uygunluk Yönetimi: PCI DSS, HIPAA gibi uyumluluk standartlarının gereklerini yerine getirmede yardımcı olur.

CrowdStrike Kimler İçin Uygundur?

- Kurumların BT (Bilgi Teknolojileri) ekipleri

- Siber güvenlik uzmanları

- Güvenlik operasyon merkezleri (SOC) ekipleri

- Orta ve büyük ölçekli işletmeler

CrowdStrike Diğer Siber Güvenlik Araçlarına Göre Avantajları ve Dezavantajları:

Avantajlar:

- Bulut tabanlı mimari sayesinde kolay kurulum ve yönetim

- Yapay zeka destekli tehdit tespiti ve önleme

- Hızlı yanıtlama ve etkin koruma

- Uç nokta kontrolü ve uygulama beyaz listeleme

- EDR yetenekleri ile kapsamlı siber güvenlik çözümü

Dezavantajlar:

- Geleneksel güvenlik yazılımlarına kıyasla daha yüksek maliyetli olabilir.

- Bulut tabanlı olması nedeniyle bazı kurumlar verilerin bulutta saklanması konusunda çekince duyabilir.

UFED (Universal Forensic Extraction Device) Cellebrite, mobil cihazlardan dijital veri toplama ve inceleme alanında kullanılan bir araç setidir. Cellebrite, İsrail merkezli bir güvenlik ve bilişim şirketidir ve UFED, mobil cihaz forensiği alanında en çok bilinen çözümlerden biridir.

UFED Cellebrite Önemli Özellikleri:

- Geniş Cihaz Desteği: UFED, akıllı telefonlar, tabletler, drone’lar, akıllı saatler gibi geniş bir yelpazedeki mobil cihazlardan veri toplayabilir. Farklı işletim sistemlerini (iOS, Android) destekler.

- Fiziksel ve Mantıksal Toplama: UFED hem fiziksel hem de mantıksal toplama imkanı sunar. Fiziksel toplama, cihazın dahili depolama alanındaki tüm verilerin bir kopyasını oluştururken, mantıksal toplama ise yalnızca kullanılabilir verileri toplar.

- Silinen Veri Kurtarma: UFED, silinmiş veya biçimlendirilmiş verileri kurtarma potansiyeline sahiptir. Bu sayede olay yeri incelemelerinde veya veri kurtarma işlemlerinde kritik bilgiler elde edilebilir.

- Şifre Analizi: UFED, bazı durumlarda cihazın şifresini kırmaya çalışarak parola korumalı verilere erişim sağlamaya çalışabilir.

- Veri Analizi ve Raporlama: UFED, toplanan verileri detaylı bir şekilde inceleyebileceğiniz ve raporlar oluşturabileceğiniz araçlar sunar.

UFED Cellebrite Kullanım Alanları:

- Siber Suç Soruşturmaları: Mobil cihazlardaki mesajlaşmalar, arama geçmişleri, fotoğraflar, videolar gibi dijital veriler suçluların izlerini takip etmede ve delil toplamada kullanılabilir.

- Veri Kurtarma: Silinen fotoğraflar, mesajlar veya diğer verilerin kurtarılması için kullanılabilir.

- Kurumsal Soruşturmalar: Şirket cihazlarında yaşanan veri ihlallerini veya suistimalleri araştırırken mobil cihazlardan delil toplamada kullanılabilir.

UFED Cellebrite Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kolluk kuvvetleri

UFED Cellebrite Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Geniş cihaz desteği ve farklı toplama yöntemleri

- Silinen veri kurtarma potansiyeli

- Şifre analizi seçenekleri

- Veri analizi ve raporlama araçları

Dezavantajlar:

- Yalnızca yetkili kişiler tarafından kullanılabilir

- Karmaşık işlemler için uzmanlık gerektirebilir

- Ücretli bir çözümdür

Oxygen Forensic, mobil cihazlar, bilgisayarlar ve bulut platformlarından kapsamlı dijital veri toplama, analiz ve raporlama imkanı sunan bir yazılımdır. Adli bilişim uzmanları ve kolluk kuvvetleri tarafından, siber suç soruşturmaları, veri kurtarma ve kurumsal soruşturmalarda sıklıkla tercih edilir.

Oxygen Forensic Önemli Özellikleri:

- **Çoklu Cihaz Desteği: **Akıllı telefonlar, tabletler, bilgisayarlar, drone’lar, bulut uygulamaları gibi geniş bir yelpazedeki cihaz ve platformlardan veri toplayabilir. Farklı işletim sistemlerini (iOS, Android, Windows, macOS) destekler.

- Fiziksel, Mantıksal ve Uzaktan Toplama: Farklı senaryolara uygun veri toplama yöntemleri sunar. Fiziksel toplama cihazın dahili depolama alanının kopyasını oluştururken, mantıksal toplama yalnızca kullanılabilir verileri hedefler. Uzaktan toplama ise bulut uygulamalarından veri elde etmeyi sağlar.

- Silinen Veri Kurtarma: Silinmiş veya biçimlendirilmiş verileri kurtarma potansiyeline sahiptir. Bu sayede olay yeri incelemelerinde veya veri kurtarma işlemlerinde kritik bilgiler açığa çıkarılabilir.

- Şifre Kırma ve Parola Analizi: Bazı durumlarda cihazın şifresini kırmaya çalışarak parola korumalı verilere erişim sağlamaya yardımcı olur.

- Kapsamlı Veri Analizi: Metin mesajları, arama geçmişleri, fotoğraflar, videolar, uygulamaların verileri gibi birçok farklı veri türünü inceleyebilir.

- Kişiselleştirilebilir Raporlama: Toplanan verilerden ayrıntılı raporlar oluşturmanıza olanak tanır. Raporlar, hukuki süreçlerde delil olarak kullanıma uygundur.

Oxygen Forensic Kullanım Alanları:

- Siber Suç Soruşturmaları: Mobil cihazlarda ve bulut uygulamalarında bulunan dijital delilleri toplama ve analiz ederek suçluların izlerini takip etmeyi ve delil oluşturmayı sağlar.

- Veri Kurtarma: Silinen verilerin kurtarılması için kullanılabilir.

- Kurumsal Soruşturmalar: Şirket cihazlarında yaşanan veri ihlallerini veya suistimalleri araştırırken mobil cihazlardan ve bulut uygulamalarından delil toplamada kullanılabilir.

- E-Keşif: Hukuki süreçlerde dijital verilerin toplanması, analizi ve sunulması aşamalarında kullanılabilir.

Oxygen Forensic Kimler İçin Uygundur?

- Adli bilişim uzmanları

- Siber güvenlik araştırmacıları

- Veri kurtarma uzmanları

- Kolluk kuvvetleri

- Hukuk birimleri

Oxygen Forensic Diğer Araçlara Göre Avantajları ve Dezavantajları:

Avantajlar:

- Geniş cihaz ve platform desteği

- Farklı veri toplama yöntemleri

- Silinen veri kurtarma ve şifre kırma potansiyeli

- Kapsamlı veri analizi ve kişiselleştirilebilir raporlama

- Kullanıcı dostu arayüz ve arayüz dilleri desteği (Türkçe dahil)

Dezavantajlar:

- Ücretli bir yazılımdır

- Karmaşık işlemler için bazı durumlarda uzmanlık gerekebilir