Conti Ransomware grubu, takip ettiğimiz onlarca ransomware grupları arasında en acımasızlarından biri olarak öne çıkıyor. Rus menşeli olduğu tespit edilen ve 2020 yılının ilk çeyreğinde gündeme gelen fidye yazılım grubu, hayatı tehdit edebilecek kuruluşlara saldırmak için bu kurumların BT altyapılarına sızmaya yönelik bir yıldan fazla araştırma yaptı. FBI raporlarına göre hastaneler, acil çağrı hattı, acil tıbbi hizmetler ve kolluk kuvvetleri gibi 16 devlet kurumuna saldırılar gerçekleştirdi. FBI’a bağlı siber ekipler, Conti ransomware grubu tarafından dünya çapında mağdur edilen 400’den fazla kuruluş olduğunu ve bunların arasında 300 civarı kuruluşun ABD’de bulunduğunu belirtti. Saldırıya uğrayan sağlık ve acil müdahale hizmeti veren kuruluşlar ilk sırada yer alması grubun hedef kitlesini anlamakta bizlere yardımcı oluyor. Mayıs ayı ortasında İrlanda Sağlık Bakanlığı’nın tüm bilgi teknolojileri ağının kapatılmasına neden olan, randevuların iptaline, X-ray sistemlerinin kapatılmasına sebebiyet verdi. COVID testlerinde gecikmelere yol açan saldırılar düzenleyen ve 700Gb dosya sızdıran Conti ransomware grubu, İrlanda Sağlık Bakanlığı’ndan şifrelenen dosyalarını kurtarabilmeleri için 19.999.000$ fidye talep etti.

Conti ransomware grubu, orta ila büyük ölçekli işletmeleri hedef alırken, fidye miktarlarını da kuruluşun büyüklüğüne ve ödeme kapasitesine göre belirliyor. Conti ransomware grubu ayrıca, İrlanda Sağlık Bakanlığı örneği gibi fidye taleplerin artmasına neden olan verileri sızdırması da bilinmektedir. Bunlara ek olarak fidye ödeyen ve verilerini kurtarabilmeyi bekleyen düzinelerce Conti kurbanı gördük. Bu bilgiler ile Conti ransomware grubunun da güvenilmez siber suç çetelerinden biri olduğunu söyleyebiliriz.

Adı : Conti Ransomware

Fidye Yazılım Ailesi : Conti

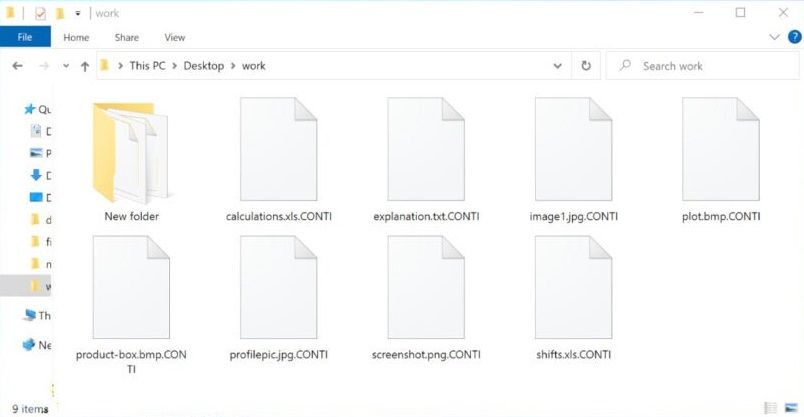

Uzantısı : ” .CONTI”, “.ITTZN”, “.SYTCO” yanı sıra Conti ransomware tarafından şifrelenmiş dosyalar kendi benzersiz uzantılara sahiptir.

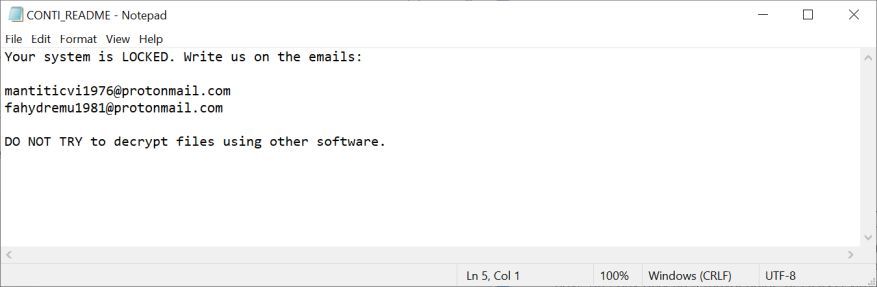

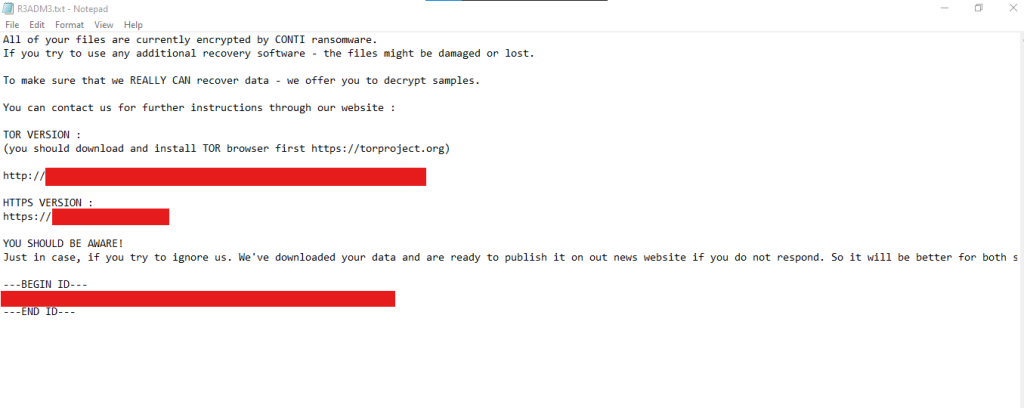

Fidye Yazılım Notu : “CONTI_README.txt”, “readme.txt”, “R3ADM3.txt”

Talep Edilen Fidye : Hedef kurum ve kuruluşlara özel fidye miktarı belirleniyor.

İletişim Adresi : mantiticvi1976@protonmail.com fahydremu1981@protonmail.com, frosculandra1975@protonmail.com, trafyralhi1988@protonmail.com, sanctornopul1986@protonmail.com, ringpawslanin1984@protonmail.com, liebupneoplan19@protonmail.com, stivobemun1979@protonmail.com, guifullcharti1970@protonmail.com, phrasitliter1981@protonmail.com, elsleepamlen1988@protonmail.com, southbvilolor1973@protonmail.com, glocadboysun1978@protonmail.com, carbedispgret1983@protonmail.com, listun@protonmail.com, mirtum@protonmail.com, maxgary777@protonmail.com, ranosfinger@protonmail.com, bootsdurslecne1976@protonmail.com, rinmayturly1972@protonmail.com, niggchiphoter1974@protonmail.com, lebssickronne1982@protonmail.com, daybayriki1970@protonmail.com

AV Algılaması : Avast (Win32:Malware-gen), BitDefender (deepscan:Generic.Ransom.Amnesiae.634), ESET-NOD32 (Generik.EBKALVO’nun bir varyantı), Kaspersky (Trojan.Win32.Delshad.cmo)

CONTI nedir?

CONTI fidye yazılımı olarak sınıflandırılan kötü amaçlı bir yazılımdır. Bu kötü amaçlı yazılım ile enfekte olan kurum ve kuruşların sistemlerindeki veriler şifrelenir ve fidye yazılım grubu şifrelenen dosyaların şifrelerini çözmek için kullanılacak şifre çözme araçları için fidye talep eder. Şifreleme işlemi sırasında, şifrelenen tüm dosyaların dosya uzantılarının sonuna “.CONTI” uzantısı eklenir. Örneğin, başlangıçta “1.xlsx” adlı bir excel dosyası şifreleme işleminden sonra “1.xlsx.CONTI olarak görünür.

Şifreleme işlemi tamamlandıktan sonra, saldırıya maruz kalan cihazlara bir metin dosyası (“CONTI_README.txt”) oluşturulur. (“CONTI_README.txt”) olarak oluşturulan metin dosyası kısadır ve basitçe sistemin kilitlendiğini belirtir. Verilerinin şifresini çözmek için, kullanıcılara Conti fidye yazılımlarının arkasındaki siber saldırganlar ile iletişim kurmaları talimatı verilir. Fidye notunda saldırganlarla iletişim kurmak için 2 adet e-mail adresi bulunur. Mesaj, kurbanların dosyalarını kurtarmak için üçüncü taraf şifre çözme araçlarını / yazılımlarını kullanmaması gerektiği uyarısıyla sona erer.

Fidye yazılımı enfeksiyonlarının çoğunda, şifre çözme neredeyse imkansızdır. Bu gibi durumlarda, diğer kaynaklardan elde edilen şifre çözme araçları kalıcı veri kaybına yol açabilir. Doğduran saldırganlarla iletişime geçmeyi kesinlikle tavsiye etmiyoruz. Bu tavsiye, dosyaların şifreli olarak kalmaması ve önemli finansal kayıp yaşamamaları için saldırı mağdurlarına verdiğimiz bir tavsiyedir. Mağdurların yaptığı panik hareketlerden fayda sağlayan saldırganlar, aldıkları ücret karşılığında sundukları vaatleri yerine getirmediği uzun çalışmalarımız sonucu elde ettiğimiz somut bir bilgidir. Ransomware saldırısına maruz kalındığında ilk yapılması gereken CONTI fidye yazılımının daha fazla şifreleme yapmasını önlemek için, işletim sisteminden kaldırılması gerekir, ancak bu zaten şifrelenmiş verileri geri yüklemez.

Ransomware saldırılarına maruz kaldıktan sonra yapılacak en uygulanabilir çözüm, enfeksiyondan önce yapılmış ve ayrı bir konumda saklanmış bir yedekten verilerinize ulaşmaktır. Eğer bir yedeğiniz yoksa yapılacak en iyi hareket paniğe kapılmadan profesyonel bir destek almaktır.

Talep edilen fidye ödemeleri için dijital para birimleri (örneğin kripto para birimleri, ön ödemeli kuponlar vb.) kullanılır, çünkü bu işlemlerin izlenmesi zor/imkansızdır. Veri bütünlüğünü sağlamak için, yedeklemeleri ağdan bağımsız sunucularda veya çevrimdışı depolama aygıtlarında tutmanız önerilir. Mümkünse, birkaç farklı konumda birden fazla yedek almanız sizleri bu gibi saldırılardan kayıpsız bir şekilde kurtaracaktır.

Conti Ransomware Grubu Sürekli Olarak Kendini Güncelliyor

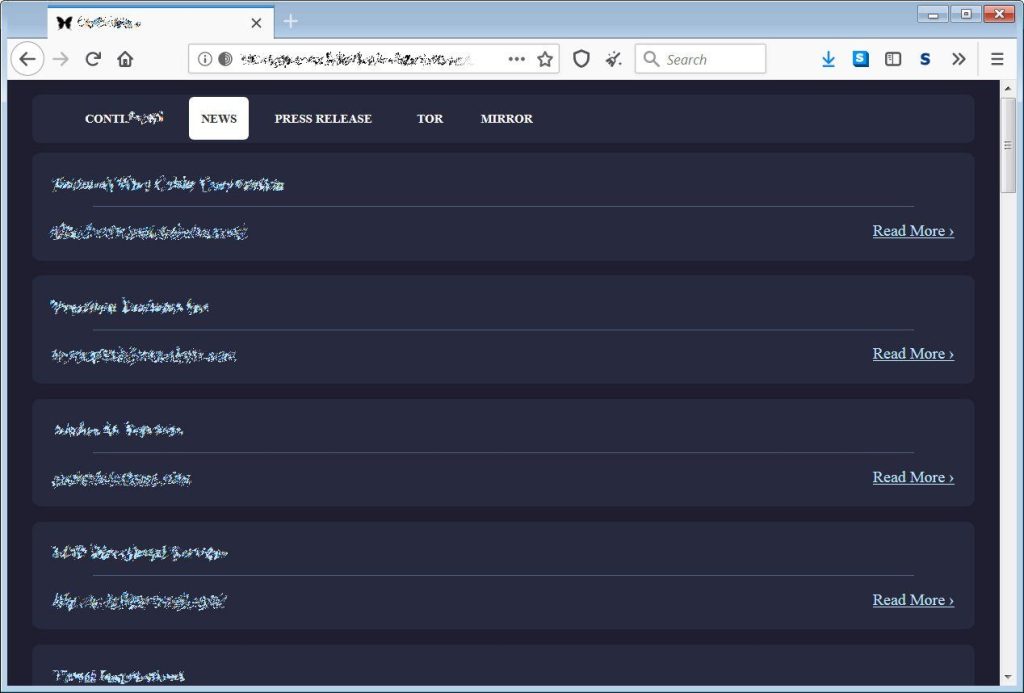

2020 yılının ilk çeyreğinde kendini gösteren Conti ransomware grubu, 2020 Ağustos ayında yaptığı saldırılarda fidye ödemeyi reddeden kurum ve kuruluşların verilerini sızıntı sitesinde paylaşarak tehdit ettiği görülmüştür. Bazı tanınmış şirketler de dahil olmak üzere 20’den fazla kurbanın verilerini yükledikleri bilinmektedir.

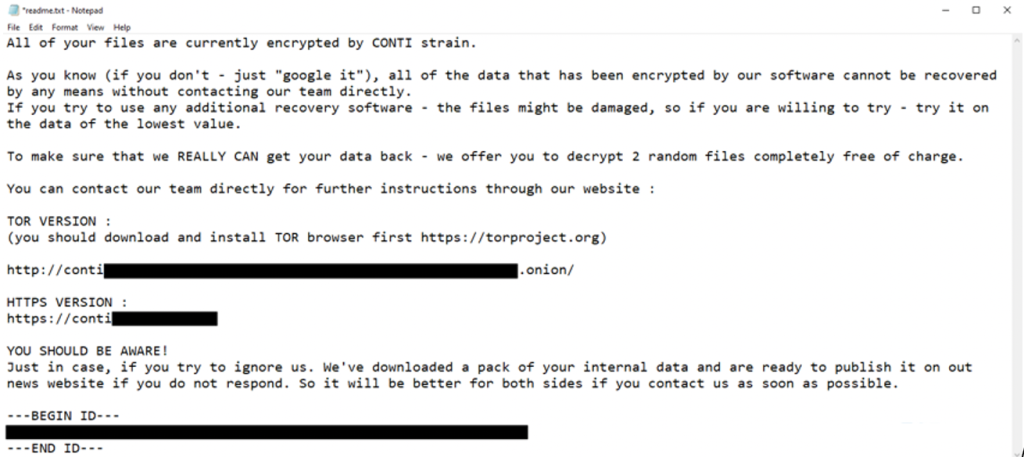

Güncelleme sonrası yapılan bir saldırıda bırakılan fidye notunun “readme.txt” olarak değiştirildiği görülmüştür. Aşağıda “readme.txt” fidye notunun bir örneği bulunuyor.

İçinde sunulan metin:

Herhangi bir ek kurtarma yazılımı kullanmaya çalışırsanız - dosyalar zarar görmüş veya kaybolmuş olabilir. Gerçekten verileri kurtarabildiğimizden emin olmak için - örneklerin şifresini çözmenizi öneriyoruz. Web sitemiz üzerinden daha fazla bilgi için bizimle iletişime geçebilirsiniz: TOR bağlantısı (önce TOR tarayıcısını indirip hxxps://----) hxxp://----- HTTPS VERSION: hxxps://---- **SAKIN UNUTMAYIN!** Her ihtimale karşı verilerinizi kendi sunucularımıza yükledik, bizi görmezden gelmeye çalışırsanız ve yanıt vermiyorsanız haber sitesinde yayınlamaya hazırız. Bu yüzden geç olamadan bizimle iletişime geçmeniz her iki taraf için de daha iyi olacaktır. ---BEGIN ID--- ---END ID---

Conti ransomware grubu, sürekli olarak conti ransomware fidye yazılımın yeni varyantları yayınlıyor. Bu varyantlarinde fidye yazılımı şifrelenen dosyalara rastgele dosya uzantıları ekliyor. Örneğin; “. YZXXX”, “. YFSEK”, “. FMOPQ”, “. XMEYU”, “. WHAUN”, “. AWSAK”, “. QMIBK”, “. UWTJF”, “. TJMBK”, “. FBSYW”, “. KCWTT”, “. PMQHP”, “. MRBNY”, “. UBCGP”, “. WENWZ”, “. KSLHB”, “. IUAGT”, “. EXQED”, “. JVUAE”, “. RZQNV”, “. MABDG”, “. YTZTG”, “. MYURQ”, “. UQWZI”, “. GFYPK”, “. HJAWF”, “. ALNBR”, “. ICIQE”, “. BGQHM”, “. LCODG”, “. QTBHS”, “. ZXQSZ”, “. UHIPV”, “. AGKBR”, Ancak fidye notları aynı ifadelere yer veriyor. Değişiklik yalnızca e-posta adreslerinde ve metin dosyasının adı [“R3ADM3.txt”] farklıdır.

Fidye Yazılımı Bilgisayarıma Nasıl Bulaştı?

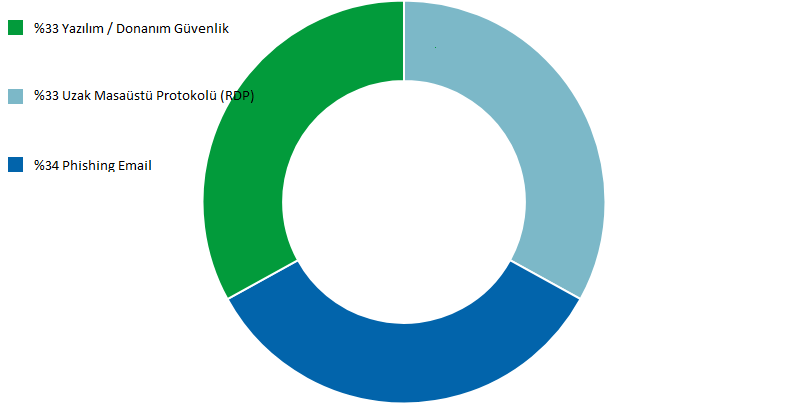

Conti Ransomware kötü amaçlı fidye yazılımın saldırı vektörleri :

Fidye yazılımı ve diğer kötü amaçlı yazılımların en yaygın bulaşma yöntemleri Truva atları, Phishing e-postaları, yasadışı etkinleştirme (“cracking”) araçları, sahte güncelleyiciler ve güvenilmeyen indirme kaynaklarıdır. Truva atları, zincirleme enfeksiyonlara neden olabilir.

“Phishing e-postaları” terimi, büyük ölçekte gönderilen binlerce aldatıcı / aldatmaca e-postasını tanımlar. Bu mesajlar genellikle “resmi”, “önemli”, “öncelik” vb. olarak hedeflenen kullanıcılara gönderilir. Sosyal mühendislik yapılarak e-postaların içeresinde bulunan kötü amaçlı yazılım hedef kullanıcının cihazına bulaştırılır.

Sahte güncelleyiciler, eski programların kusurlarından yararlanarak veya gerçek güncellemeler yerine kötü amaçlı yazılım yükleyerek sistemlere bulaşır. Resmi olmayan ve ücretsiz dosya barındırma sitelerinden, P2P paylaşım ağlar (BitTorrent, eMule, Gnutella, vb.) ve diğer üçüncü taraf platformlar gibi güvenilir olmayan indirme kanallarından yapılan indirmelerde dosyanın içerisine gizlenmiş olan kötü amaçlı yazılımı cihazınıza bulaştırabilirsiniz. Lisanslı ürünleri etkinleştirmek yerine, yasadışı etkinleştirme (“cracking”) araçları olarak yayınlanan araçların içerisine gizlenmiş olan kötü amaçlı yazılımları bir craking araç olarak cihazınıza indirebilirsiniz ve bu durum sisteminize kötü amaçlı yazılımın bulaşmasına neden olur.

Fidye yazılımı enfeksiyonlarından nasıl korunursunuz?

- Şüpheli veya alakasız e-postaları, özellikle bilinmeyen veya şüpheli adreslerden alınan e-postalar dikkate alınmamalıdır. Şüpheli postalarda bulunan ekler ve bağlantılar hiçbir zaman açılmamalıdır. Bu dosyalar ve bağlantılar olası bir saldırının ilk adımıdır.

- Tüm indirmeler yalnızca resmi ve doğrulanmış kaynaklardan yapılmalıdır.

- Programlar, meşru geliştiriciler tarafından sağlanan araçlarla etkinleştirilmeli ve güncellenmelidir. Yüksek riskli oldukları ve kötü amaçlı yazılım bulaşmalarına neden olabilecekleri için yasadışı etkinleştirme (“craking”) araçlarını veya üçüncü taraf güncelleyicileri kullanmayın.

- Kaliteli bir Antivirüs yazılımı yükleyin ve güncel tutun.

- Düzenli olarak sistem taramaları yapın ve algılanan tehditlerin/sorunların giderilmesi için bu yazılımı kullanın.